CMS lavet enkelt. Danconia Media

En sårbarhed mærket CVE-2018-1000094 er blevet opdaget i version 2.2.5 af CMS lavet enkelt hvor en tekstfil kan bruges til at udføre php eller anden kode. Denne sårbarhed eksisterer, fordi der ikke er nogen verifikation af filnavne og udvidelser, hvilket egner sig til udnyttelsen af, at når en administratorkonto kopierer en fil til serveren ved hjælp af filadministratoren, bliver filens navn og udvidelse ikke verificeret, og så kan en ondsindet tekstfil muligvis blive gengivet som .php og køre ondsindet kode automatisk på enheden. Sårbarheden er bedømt til 6,5 på CVSS 3.0 og det har fået en eksploaterbarhedsubore på 8/10. Det kan udnyttes inden for netværket, relativt enkelt at udnytte og kræver kun én gangs godkendelse for administratorrettigheder.

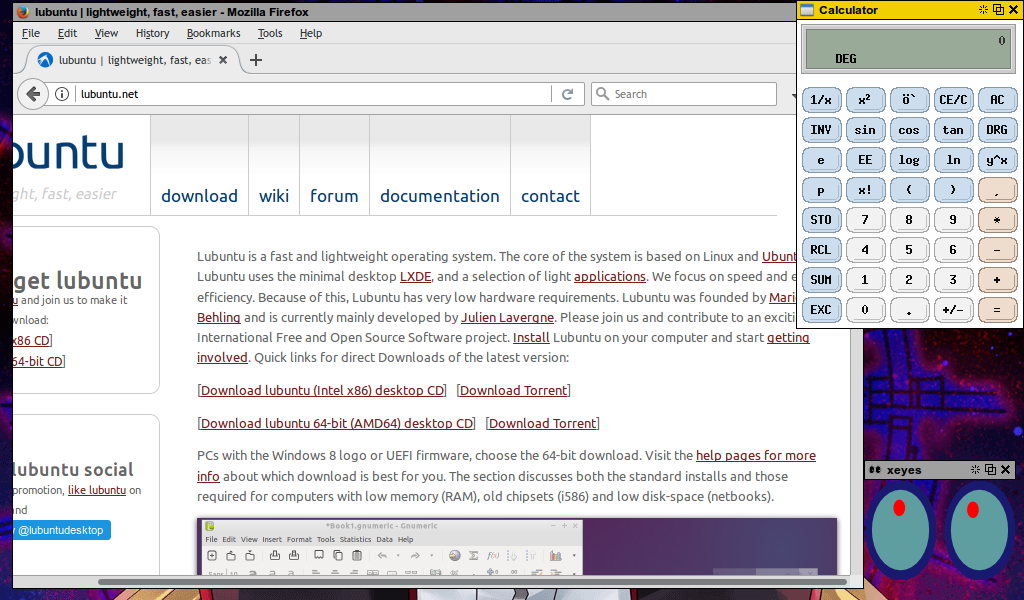

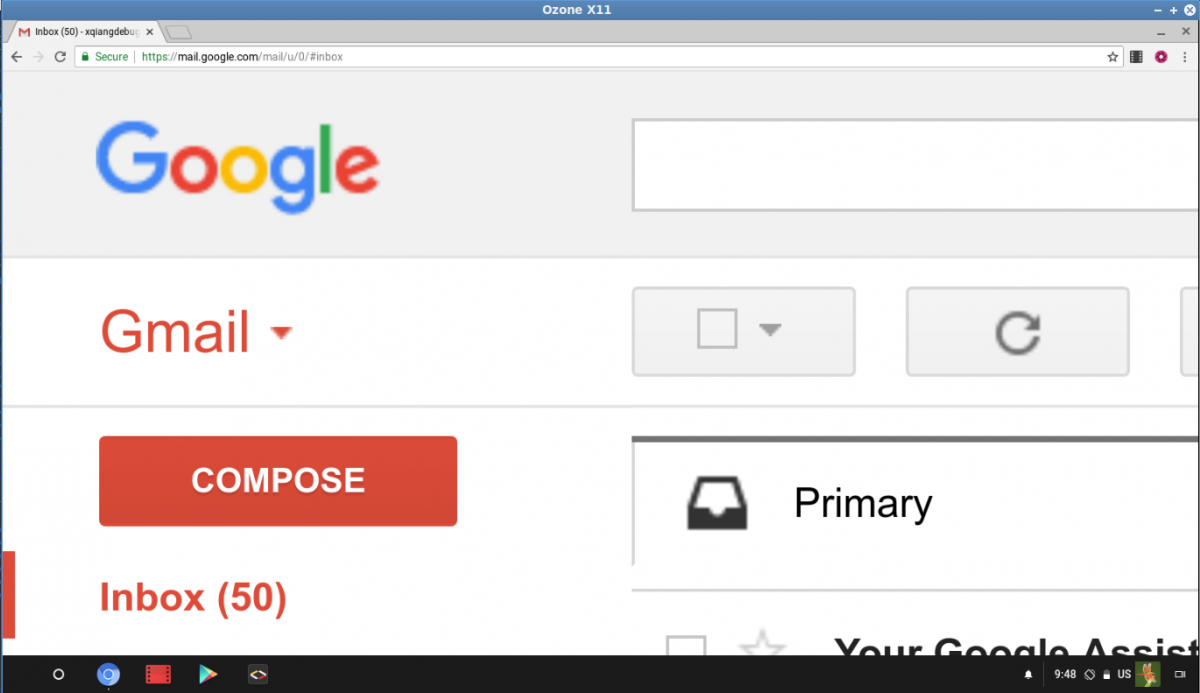

Det følgende kode forfatter af Mustafa Hasan viser bevis på konceptet for denne sårbarhed.

Det ser ud til, at der endnu ikke er nogen løsning på denne sårbarhed. Analytikere har bemærket, at denne sårbarhed mindskes fra eventuelle negative konsekvenser ved at sikre, at administratoren er pålidelig, hans / hendes legitimationsoplysninger ikke kompromitteres, og serverpolitikker er indført for at administrere brugernes rettigheder og tilladelser.