Microsofts interne People + Address Book-applikation

Microsoft har sin egen centraliserede adressebog, der kombinerer alle dine sociale opkald, kommunikationer og forbindelser til et sted under paraplyen i People-appen. Der er fundet en benægtelse af tjenestesårbarhed i Microsoft People-version 10.1807.2131.0 af Lord på 4thfra september 2018. Denne sårbarhed blev opdaget og testet på Microsofts Windows 10-operativsystem.

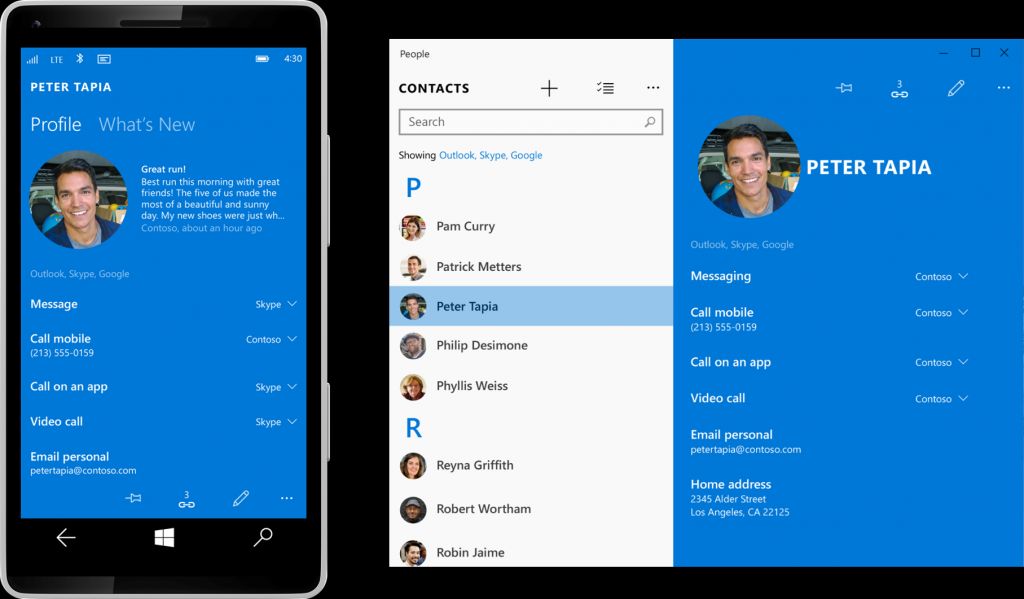

Microsoft People-applikationen på Windows 8 og 10 stationære operativsystemer er i det væsentlige en kontaktadministrationsdatabase platform, der kaldes adressebog. Det forener flere e-mail-konti og andre platformers kontakter ét sted for et enkelt klik let adgang. Det indeholder dine Apple-konti, Microsoft-konti, Xbox-konti, Google-konti, Skype og meget mere alt på ét sted, så du kan oprette forbindelse til de mennesker, du vil straks.

Den smarte applikation fletter også kontakter fra forskellige platforme til sunde kontaktkort, der indeholder alle de oplysninger, du har om en bestemt person. Med applikationen kan du spore dine e-mails og kalendere og forbinde det med dine interesserede.

Denial of service crash forekommer i denne applikation, når python-udnyttelseskoden køres, og en crash-inducerende kode indsættes i applikationen. For at gøre dette skal du kopiere indholdet af 'poc.txt' tekstfilen indeholdende denne kode og starte folkeapplikationen. Inde i applikationen skal du klikke på “ny kontakt (+)” og indsætte den kopierede kode på dit udklipsholder i navnefeltet. Når du har gemt denne kontakt, går applikationen ned med en denial of service.

Et CVE-identifikationsmærke er ikke tildelt denne sårbarhed endnu. Der er ingen oplysninger om, hvorvidt sælgeren har anerkendt denne sårbarhed endnu, eller om Microsoft endda planlægger at frigive en opdatering for at afbøde denne sårbarhed. I betragtning af detaljerne om sårbarheden tror jeg dog, at udnyttelsen sandsynligvis falder til omkring en 4-rating på CVSS 3.0-skalaen, hvilket kun kompromitterer tilgængeligheden af programmet, hvilket gør det til et mindre problem uden garanti for en hel opdatering at rette dette på dens egen.

Mærker Microsoft