BitCoin Crypto-valuta. Forbes

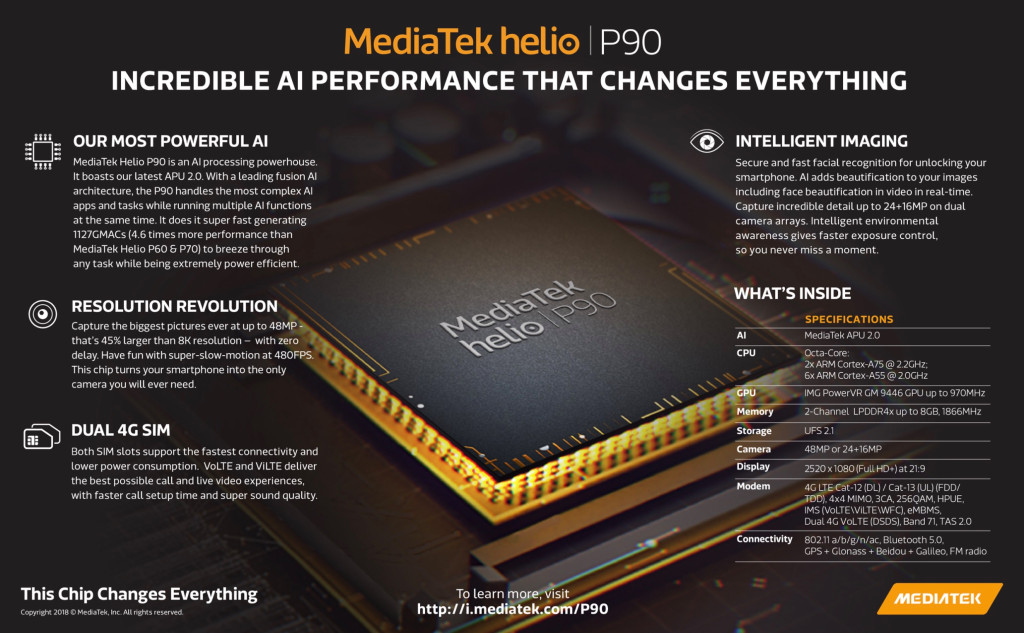

En række ondsindede løsesumangreb blev udført på computersystemer i 2016. Jigsaw Ransomware blev først opdaget den 11.thaf april 2016, og det viste sig primært at påvirke Windows-systemer. Ransomware tilbød også en onWebChat chatter klientadresse for at tillade folk i ransomware-slutningen at guide brugerne med betaling af bitcoin. Chatklienten var en offentligt tilgængelig tjeneste krypteret med SSL / TLS, og det var derfor en vanskelig opgave at udpege folk i den anden ende af chatten. Det ser nu ud til, at Jigsaw Ransomware er tilbage, og det er her efter samme pris, din bitcoin, men med ny og forbedret taktik for at få det.

BitcoinBlackmailer Ransomware blev designet i 2016 og blev primært sendt via e-mails, der låses fast i deres vedhæftede filer for at kompromittere brugerdata. Når vedhæftet fil var downloadet, ville ransomware overtage værtssystemet og kryptere alle dets filer samt eventuelle mastermuligheder til at starte eller gendanne systemet. Kort efter dette angreb var afsluttet, ville en pop-up overtage skærmen med Billy the Puppet in the Saw from Jigsaw-temaet (dermed omdøbning af virussen til Jigsaw Ransomware), og skærmen ville vise et nedtællingsur med deadlines og opgaver givet til brugerne. Hvis løsesummen ikke blev betalt inden for den første time, ville en enkelt fil blive ødelagt fra systemet; hvis der gik endnu en time, ville et større beløb blive ødelagt. Dette mønster ville øge antallet af filer, der står på spil hver time, indtil hele computeren ville blive slettet om 72 timer. Ud over dette, hvis der blev gjort forsøg på at starte eller gendanne computeren, ville ransomware slette 1000 filer og stadig vende tilbage som aktiv for at give initiativer hver time for resten. En yderligere forbedret version af denne malware var også i stand til at opdage private oplysninger, som brugeren ikke kunne lide at blive offentliggjort og truer med at gøre det, hvis løsepenge ikke blev betalt. Nøgne eller upassende fotos, private videoer og meget mere stod på spil, da offeret risikerede at blive doxet online. Kun løsesummen var i stand til at forhindre dette i at ske, og kun løsesummen var i stand til at dekryptere og returnere de resterende filer på systemet.

Skærmbillede af Jigsaw Ransomware Popup. Fjern Malware Virus

Ifølge en sikkerhedsrapport udgivet af Norton Symantec, blev det fundet, at ransomware oprettede mappen '% AppData% System32Work dr' og derefter oprettede filerne '% AppData% Frfx firefox.exe', '% AppData% Drpbx drpbx.exe' , '% AppData% System32Work EncryptedFileList.txt' og '% AppData% System32Work Address.txt'. For at sikre, at ransomware genoptages, hver gang computeren blev genstartet, medmindre protokollen blev afsluttet i ransomwareens egen ende, blev denne registreringsdatabase-post oprettet: HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run “firefox.exe” = “% AppData% Frfx firefox.exe ”. Ransomware blev fundet at kryptere 122 forskellige filtypenavne og tilføje “.fun” til deres ender. Der var ingen måde at fjerne denne berygtede ransomware på, og adskillige afhjælpningsvejledninger, der blev offentliggjort online af antivirus- og sikkerhedsfirmaer, foreslog, at brugerne opgraderede deres sikkerhedsdefinitioner og -praksis langt foran risikoen for infektion.

Den genbrugte Jigsaw ransomware, der er dukket op, er langt mindre påviselig og fungerer bag kulisserne for at omdirigere brugernes bitcoinoverførsler til hackernes tegnebogadresser ved at oprette lignende adressebøger, der får brugeren til at tro, at han / hun overfører bitcoin til sin beregnet bruger. 8.4 bitcoin, hvilket svarer til USD $ 61.000, er blevet stjålet gennem denne ransomware som Fortinet rapporter, men på trods af denne succes fra hackernes side ser det ud til, at koden, der blev brugt denne gang, benyttes fra opensource-databaser og er langt mindre poleret end den originale ransomware fra 2016. Dette får forskere til at tro, at de to angreb ikke er sammenkædet, og at sidstnævnte er en copycat-forbrydelse baseret på de samme grundlæggende principper for kryptovaluta-tyveri.