Visual Studio 2017

Visual Studio 2017 har opdateret til en ny version, 15.7.6, der tilføjer nogle nye funktioner, mens der rettes nogle fejl, der har forhindret brugere i at bruge applikationen.

Primært tilføjer denne nye version understøttelse af Java Development Kit 8 (JDK version 8u181), der tilføjer en lang række nye funktioner til Java-programmering, herunder tilføjelse af understøttelse af for hver sætning, standard og statiske metoder til grænseflader, funktionelle grænseflader, lamda-sætninger , og forbedringer af API'er til samling, samtidighed og Java Time.

I denne nye version er tre bugs blevet målrettet og rettet:

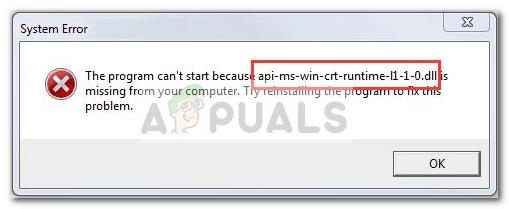

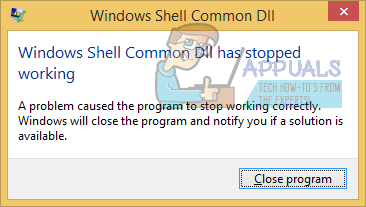

- Visual C ++ Redistributable 2017 rapporterer ikke installationstilstanden på en bestemt registreringsdatabase

- I 15,7 kan brugere muligvis se udvidelser indlæses uden alle deres aktiver og få Visual Studio til at gå ned.

- Visual Studio 2017 version 15.7.5 går ned, når du åbner en løsning

Den første fejl involverede den forkerte registreringsdatabasehåndtering af C ++ Redistributable ved installation eller opdatering til en ny version, der ville opstå en fejl, der klagede over ikke at kunne finde den rigtige nøgle på grund af at den var blevet slettet. Brugere, der indtastede data i den tidligere registreringsdatabase, blev opdateret og fik deres løsninger til at bryde på grund af denne fejl. Den anden fejl opstod, når brugerne var ved at indlæse udvidelser, og ikke alle deres aktiver ville indlæses med dem, hvilket fik Visual Studio til at gå ned, hvilket fører til den tredje og sidste fejl, der fik Visual Studio version 15.7.5 til bare at gå ned ved opstart ved indlæsning en løsning eller forsøger at oprette en ny.

Ud over disse ændringer har Microsoft også udgivet en .NET Core Security Feature Bypass Sårbarhed, der illustrerer en sikkerhedssårbarhed, hvor .NET Core ikke korrekt validerer certifikater. ”En angriber, der med succes udnyttede denne sårbarhed, kunne fremvise et udløbet certifikat, når han blev udfordret. Denne opdatering løser sårbarheden ved at rette, hvordan .NET Core håndterer validering af certifikater. ” Hvis du vil se flere oplysninger om dette, skal du klikke her for at gå til Microsoft Security Response Center.

Den fulde ændringslog og frigivelsesnotater kan læses her