SSH tunnelering er meget godt for netværksadministratorer eller endda hjemmebrugere, der er bekymrede for sikkerheden. Hvis en forbindelse ikke er krypteret, vil de transmitterede oplysninger normalt ske via almindelig tekst, der kan opfanges / læses, hvilket udsætter dit netværk for en risiko for hacking.

Det er ekstremt vigtigt at tage sig af sikkerhedsaspektet, især når du bruger et offentligt netværk såsom i lufthavne, kaffebarer osv. Du er i en EKSTREMT HØJ RISIKO!

For at lære mere om sikkerheds ting, kig på Backtrack, som er en Linux distribution og kan køre på VM - leveres kompileret med en række værktøjer pakket inde - Jeg vil ikke navngive værktøjerne, jeg lader dig udforske. Målet med denne vejledning er ikke at fremme den, men at forsvare den. Ideelt set, hvis du ikke er den tekniker, ville det være bedst at købe en VPN, jeg bruger min egen oprettet på en Amazon EC3-forekomst, med et enkelt klik er jeg forbundet til et sikkert netværk via VPN.

Men hvis du ikke er interesseret i det, kan du oprette en SSH-tunnel. Til dette har du brug for en linux-server, der kan tilgås eksternt. Denne server krypterer dataene og fungerer som mægler for transmission af information ved at overføre dem til internettet. SSH er let at installere, tjek denne vejledning ud http://www.cyberciti.biz/faq/ubuntu-linux-openssh-server–installation-and-configuration/

Du kan også konfigurere en proxy på din server, men til dette skal du bruge blæksprutte, som er enkel, og der er masser af guider til rådighed. PuTTy kan downloades fra http://www.chiark.greenend.org.uk/~sgtatham/putty/

Tilføj i IP-adressen (eller værtsnavnet på din server), og gem den med et navn. Hvis du ikke gemmer det, skal du indtaste det hver gang du vil oprette forbindelse.

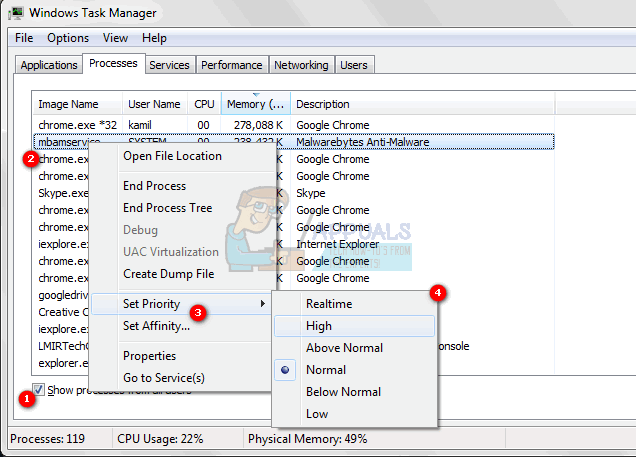

Klik på FORBINDELSE og SSH og TUNNELER i venstre rude, og vælg derefter Dynamisk og indstil kildeporten til 7070 og tryk på TILFØJ. Vælg Local, Source Port 8080 (eller din port) eller hvad porten er, og destinationen 127.0.0.1:port, og klik på tilføj igen.

Klik på Session i venstre rude (øverst), og gem denne opsætning. Når du nu ssh ind på serveren, føres du til terminalvinduet.

Nu når du åbner det, får du et terminalvindue. Hvis du overhovedet ikke vil bruge dette, er der en mulighed 'start ikke en skal eller kommando overhovedet' under SSH i menuen.

Mens den kører, kan du køre ethvert program, der fungerer med en proxy. Hvis det tillader Socks 5 eller 4 proxy, skal du pege det til 127.0.0.1 på port 7070, og det vil nu tunnelere, og dataene kommer ud fra din linux-server. Hvis det kun understøtter HTTP-proxy, skal du bruge 127.0.0.1-port 8080.

Trafik sendt over dette system kan ikke gribes ud af luften (sniffes) af hackere, da det er krypteret.

Mærker SSH tunnelering 2 minutter læst