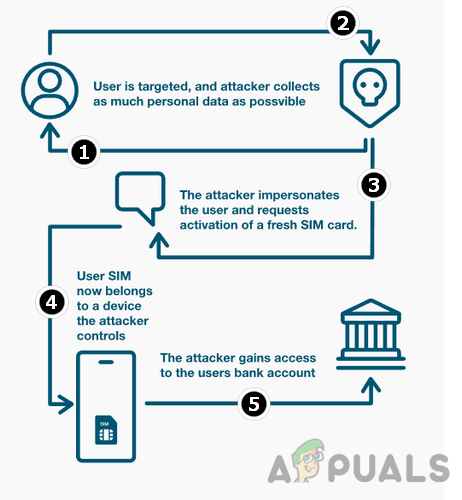

Teknologien udvikler sig løbende for at beskytte forbrugerdata. En hjørnestensforbedring var implementeringen af 2FA (to-faktor autentificering). Brugen af 2FA er at blokere uautoriseret adgang til online konti/tjenester (inklusive finansielle tjenester som banker).

Denne 2FA-teknik er baseret på en forbrugers telefonnummer, og forbrugeren skal indtaste koden eller OTP sendt til hans telefonnummer for at logge ind på den nødvendige konto/tjeneste. I takt med at teknologien udvikler sig, gør svindlerne det også.

SIM-bytteangreb

En af de teknikker, de udviklede, er et SIM-swap-angreb kaldet SIM-swap-scam, port-out-svindel, SIM-jacking, SIM-kapring, SIM Intercept-angreb osv.

Introduktion af et SIM-swap-svindel/-angreb

Telekom- og I.T-industrien bruger din Sim til autentificere forskellige handlinger som nulstilling af adgangskode på et websted (selvom mobilnumre ikke var beregnet til denne brug). På grund af denne faktor vil din Sim er magisk nøgle til mange (hvis ikke alle) væsentlige tjenester. Dine bankkonti, e-mail-konti, sociale medier og endda online tegnebøger (inklusive krypto-tegnebøger) er knyttet til dit telefonnummer.

Selv 2FA teknik blev udviklet til at bruge dit SIM-kort til at godkende et login til en konto eller tjeneste ved at indtaste en kode sendt til dig enten via opkald eller sms for at beskytte dig, selvom dine legitimationsoplysninger blev stjålet.

Men styrken ved denne teknik er også en del af dens svaghed, da den, der besidder telefonen eller telefonnummeret, får koden. Derfor udviklede svindlere SIM-bytteangrebet. En svindler er måske ikke en hacker eller teknologikyndig med udstyr til millioner af dollars, han har bare brug for en telefon og et SIM-kort for at udføre sin dårlige handling.

I dette angreb, svindlere få en forbrugers telefonnummer på deres SIM-kort (fysisk eller E-SIM) ved at overbevise forbrugerens transportør om, at de er den faktiske forbruger og dermed omgå 2FA, hvilket åbner helvedes muligheder for dem. Dette kan være de værste mareridt, som en person kan møde, da hans SIM-kort praktisk talt er stjålet, men fysisk til stede hos forbrugeren. Med andre ord opstår et SIM-bytteangreb, når en svindler tager kontrol over offerets telefonnummer.

Populariteten af kryptovalutaer øgede også hyppigheden af SIM-swap-angreb, da de midler, der overføres fra ofrets kryptopung, er svære at spore. Der er også rapporter om databrud på kryptovalutabørser, der sætter dataene (især kryptoejeres telefonnumre) til salg på det sorte marked. I 2020 arresterede Interpol 10 svindlere, der var i stand til at stjæle mere end 100 millioner USD i kryptovalutaer ved at bruge SIM-swap-angreb.

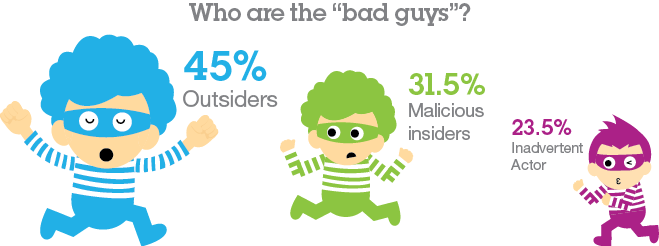

SIM swap angreb er del social engineering da svindlerne skal kende offerets personlige oplysninger og delvis telekommunikationssvig da svindlerne skal overbevise (eller bestikke) telekommunikationsrepræsentanten til at udstede det nye SIM-kort med offerets telefonnummer. Det mest grundlæggende formål med et SIM-swap-angreb er at omgå konti's sikkerhedsfunktioner baseret på beskeder eller opkald.

SIM-bytteangreb skabte nyhedsoverskrifterne i 2017, selvom de fandt sted allerede før det. Kun i Storbritannien er der en rapporteret stigning i SIM-bytteangreb på 400 % fra 2015 til 2020. SIM-bytning er en legitim proces, hvis den udføres af den oprindelige person, men vil være ulovlig, hvis den udføres af en bedrager.

SIM-bytte bruges også til at aktivere indlejret SIM (E-SIM) på telefonen. Dette angreb er (stort set) mere dødeligt for en person, da telefonen, ellers vil SIM-kortet ikke forlade hans hænder eller lokaler.

Detaljer, der kræves af svindlere for at udføre et SIM-bytteangreb

Detaljer påkrævet ved genudstedelse af et SIM-kort afhænge af på din Land og operatør, men normalt målretter de mod følgende oplysninger:

- Fødselsdato

- Social Security Number (SSN)

- Konti på sociale medier

- Moders pigenavn

- Nogle gange, kopier af regerings-id'er (for at generere et falsk)

Det mere information en angriber kan have, jo flere chancer kan han lykkes med sine dårlige hensigter. Med de nævnte oplysninger i svindlernes hænder kan angrebet være så ødelæggende (kontoovertagelse, identitetstyveri, kreditkortsvindel osv.), at et offer muligvis ikke kan genoprette sin online identitet fuldt ud.

Metoder brugt af svindlere til at vælge ofre

En angriber kan vælge ofre ved at bruge følgende metode:

- Bruger Brute Force : Mange svindlere bruger måske blot tilfældige telefonnumre eller telefonnumre i en serie til at vælge deres offer. Telefonnumre, der er afsløret i et databrud, kan også være målrettet.

- Målrettet mod en bestemt person : Dette er den primære tilstand, hvor en angriber vælger et sårbart offer og har ofrets telefonnummer og andre værdifulde oplysninger/data som sociale medier håndterer. Det er rapporteret, at stjålne Instagram- eller spilkonti (med mange følgere) kan sælges for omkring 40.000 USD.

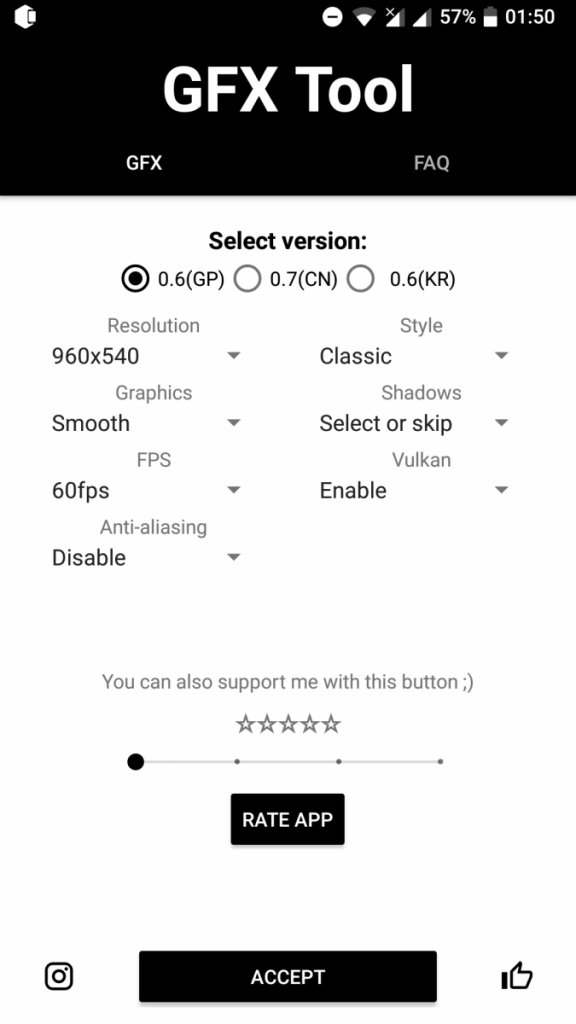

Trin i udførelse af SIM Swap-angrebet

De generelle trin i et SIM-swap-angreb kan angives som:

Trin involveret i et SIM-bytteangreb

- Engang en angriber låse -en telefonnummer for at udføre sit SIM-bytteangreb, vil han Søg det oplysninger om det sandsynlige offer , påkrævet for at efterligne et offer for en telekommunikationsrepræsentant. Han kan få disse oplysninger ved at bruge social engineering-teknikker, phishing-e-mails/beskeder, spionere på dig, når du brugte din telefon, eller købe detaljerne fra en organiseret kriminel ketsjer (hvis dine data var en del af et databrud). Efter at have fået detaljer om offeret, kan nogle svindlere begynde konstante opkald og beskeder til et sandsynligt offer for irritere ham til et niveau, hvor målet er tvunget til slukke sin telefon så operatøren ikke kan kontakte ham ved genudstedelse eller portering af SIM-kortet.

- Så vil han kontakt det teleoperatør og efterligne offeret.

- Nu vil han bedrage og overbevise telecom rep til overførsel det offerets telefonnummer til en nyt SIM da det gamle SIM-kort er tabt eller stjålet og kan få rep udstede et nyt SIM-kort til angriber eller udstede offerets telefonnummer på et SIM-kort, som angriberen er i besiddelse af, og efterligne offeret.

I nogle lande skal angriberen overbevise offeret om at udføre en bestemt handling for at godkende SIM-byttet, f.eks. i Nigeria og Indien, en angriber skal overbevise det offer til tryk på 1 på sit folkeregisternummer til godkende SIM-byttet . Nogle svindlere kan bruge en insider på den teleoperatørsiden for at fuldføre deres opgave (mindre almindelige, men rapporterede hændelser, hvor en medarbejder fik 100 USD for hvert ulovligt SIM-bytte).

En svindler, der udgiver sig for at være offer for en transportørrepræsentant

- Når først angriberen har kontrol over offerets SIM-kort (offerets telefon vil miste forbindelsen, og han vil ikke være i stand til at foretage opkald, bruge mobildata eller sende beskeder), kan angriberen starte næste faser af angrebet ved at bruge OTP/2FA-beskeder til at logge ind på ofrets konti, stjæle hans oplysninger og personlige data.

Brug af SIM Swap-angreb af svindlere

SIM-bytteangrebet er det grundlæggende trin i svindel. Når en svindler har kontrol over et offers telefonnummer, kan han bruge det til følgende (men ikke begrænset til):

- Regnskabsovertagelse : Dette er den mest almindelige form for SIM-bytteangreb og er den grundlæggende årsag til, at en svindler kan sigte mod et offer. Da svindleren kontrollerer telefonnummeret, kan han modtage 2FA- eller OTP-beskeder og logge ind på et offers konti/tjenester. Disse omfatter sociale medier, spil, mobilbank, online kryptopung eller online butikskonti. Han kan endda ændre kontooplysningerne (gør det næsten umuligt at gendanne) eller slette en konto og dens data.

- Identitetssvig : Når en svindler kontrollerer et offers telefonnummer, kan han udgive sig som offer på SMS og sociale medier-apps, som kan bruges til personlige fordele som at bede ofrets venner/familier om et akut lån. Desuden, hvis du har dine dokumenter (som regeringsudstedte id'er) på en cloud-tjeneste, og svindlere kan logge ind på den konto, kan de bruge dine dokumenter til at udføre forskellige svindel ved hjælp af dine id'er.

- Phishing : Når først dit telefonnummer er kompromitteret, kan svindlere udvide deres netværk af SIM-bytteangreb ved at sende malware til dine venner/familier, og de kan blive det næste offer for SIM-bytteangrebet, når de åbner disse links/beskeder fra svindleren og tænker at du har sendt dem noget.

- Transaktionsbedrageri : Angriberen kan bruge den e-wallet til at udføre forskellige typer køb som gavekort, gaver osv. Hvis dit kreditkortnummer er knyttet til en af disse kompromitterede konti, kan det være en jackpot for angriberen, som kan bruge det til at udføre forskellige handlinger som shopping. Hvis din bank eller pengeinstitut sender en bekræftelsesmeddelelse eller opfordrer til bekræftelse, udgiver angriberen, at du vil bekræfte transaktionen, og du vil lide et økonomisk tab.

- CEO-svindel : Svindlere elsker at efterligne ledere eller ledere af velrenommerede virksomheder for at lokke personalet på lavere niveau til svindel, og hvis de kan få fat i telefonnummeret på en sådan person, kan de nemt bruge dette nummer til at efterligne en virksomheds administrerende direktør og laver bedrageri med de andre ansatte i den virksomhed.

- Afpresning : Intet individ i denne verden er perfekt og kan have nogle ting/begivenheder, som en person måske ønsker at holde skjult for familie/venner. For at holde et offers oplysninger/data private, kan en svindler afpresse et offer. Nogle svindlere kan også kontakte dig for at give dine data tilbage til gengæld for nogle økonomiske eller andre fordele.

Angrebets alvor

For at vide alvoren af angrebet, lad os citere en oplevelse delt af et offer :

'Hele min det digitale liv var ødelagt i en time efter SIM-bytteangrebet. For det første overtog svindleren min Google-konto og så slettede det. Så loggede de ind på min Twitter-konto og begyndte at udsende racistisk/homofobisk indhold.

Det værste var, at de brød ind i min Apple ID-konto, og svindlerne fjernslettede dataene fra min MacBook , iPhone , og iPad . Jeg har ikke nogen backup af dataene, så jeg har mistet billeder/videoer af hele min datters levetid, og vigtige dokumenter/e-mails gik også tabt.”

Advarselstegn på, at du er under et SIM-swap-angreb

Da du måske har forstået ideen om, hvor dødbringende et SIM-swap-angreb kan være, er her nogle advarselstegn, som du måske bemærker, når du er under angreb:

- Ingen netværkstjeneste på offerets telefon : Hvis din telefon holder op med at modtage signaler fra mobiloperatøren, kan det være det første tegn på et SIM-bytteangreb, da der ikke er nogen netværksafbrydelse for andre i nærheden.

- Ukendt aktivitet på sociale medier : Hvis du bemærker usædvanlig aktivitet på dine sociale mediekonti (som at logge ud af sociale medieapps på din smartphone), som ikke er startet af dig, så kan det være endnu et tegn på, at du kan være offer for et SIM-bytteangreb.

- Ingen adgang til finansielle eller banktjenester : Et andet tegn på SIM-swap-svindel er, at du muligvis ikke får adgang til dine finansielle (som et kreditkort) eller banktjenester, hvis dit SIM-kort, der er knyttet til disse tjenester, er blevet byttet af en svindler.

- Meddelelser : Du kan begynde at se notifikationer på forskellige apps, som ikke er startet af dig, som en notifikation om en transaktion i Cash-appen, som ikke er godkendt af dig.

- Bærer intimation : Hvis du har en mobil-app installeret på en af dine smartphones, og den app informerer dig (eller en e-mail fra operatøren fortæller dig), at der er udstedt et nyt SIM-kort til dit telefonnummer (ikke startet af dig), så er det en tydeligt signal om, at du er under et SIM-bytteangreb.

Trin, hvis du bliver angrebet

Hvis du er en af de uheldige, der lider af SIM-bytteangrebet, skal du tage handlingerne nedenfor, da tiden er nøglen her:

- For det første, kontakt din operatør og få et nyt SIM-kort til dit telefonnummer eller aktiver dit telefonnummer på dit nuværende SIM-kort, så dit telefonnummer deaktiveres på det SIM-kort, som hackeren besidder.

- Kontakt finansielle institutter (banker, kreditkortudstedere osv.) og blokere eller tilbageføre eventuelle transaktioner. Mange pengeinstitutter tilføjer en tidsforsinkelse for en usædvanlig eller mistænkelig transaktion, og hvis du kontakter instituttet i tide, kan du muligvis få transaktionerne tilbageført af svindlerne. Hvis der er transaktioner, som ikke er iværksat af dig, skal du meddele dem til dit finansielle institut. Husk, at chancerne for inddrivelse af økonomiske tab er minimale, da svindlere overfører penge til konti i et andet land.

- Nulstil adgangskoder/PINS for alle online konti og tjenester. Skift om muligt det foretrukne telefonnummer for kontoen eller tjenesterne til et andet telefonnummer. Skift også, hvis det er muligt, den primære e-mail på dine sociale mediekonti til en anden e-mailadresse.

- Hvis din SSN (eller ethvert andet statsudstedt ID) er også stjålet og bruges af svindlere med det samme kontakt det Social Security Administration (eller de myndigheder, der har udstedt id'erne).

- Nogle hackere kan forsøge at kontakte dig, og den kontakt vil være ret fristende, da de har dine følsomme oplysninger, men ikke falder for dem, da du enten vil blive afpresset eller ubevidst blive en del af en større hacking-aktivitet. Gå ikke i kontakt med hackerne men gør de retshåndhævende myndigheder opmærksomme på det.

- Rapport SIM-bytteangrebet og tab, der er lidt gennem dit lands retshåndhævende myndigheder.

Trin til at forhindre SIM-bytteangreb

Der er et ordsprog, der siger, at forebyggelse er bedre end helbredelse, og der er nogle trin, du kan tage for at minimere chancerne for SIM-bytteangreb. Men forebyggelsen er ikke en enkelt enheds ansvar, dvs. regeringer , teleoperatører , finansielle institutter , og mobiltelefon abonnenter .

Alle skal handle på deres respektive domæner for at bremse denne svindelteknik, da uvidenhed om nogen af disse kan føre til et vellykket SIM-bytteangreb. En pointe at huske er, at hvis en person bliver angrebet én gang, så er der chancer for flere efterfølgende (sandsynligvis automatiserede) angreb, hvis han ikke griber ind for at forhindre angreb.

lande skal binde teleoperatører til genudsted et SIM-kort med korrekte bekræftelser, og hvis der er et SIM-bytteangreb, landets politi skal handle maksimalt for at fange de kriminelle involveret. Ellers a vellykket SIM-bytteangreb vil være en moralsk booster for andre kriminelle .

Mange lande laver love og handlinger for at imødegå denne fidusteknik (FCC laver allerede regler i denne henseende). Teleoperatører skal lave procedurer for at beskytte deres kunder mod SIM-swipe-angreb. Operatører skal sikre, at deres medarbejdere falder ikke for bestikkelse tilbudt af svindlere.

I denne forbindelse har T-Mobile allerede lavet nogle protokoller, der skal følges af sine medarbejdere, før et SIM-kort kan ændres, som f.eks. godkendelse fra to T-Mobile medarbejdere, som tidligere var knyttet til godkendelse af én leder; selvom det ikke er idiotsikkert, er det et skridt i den rigtige retning.

Banker kan bruge en API af landets regulator til kontrollere hvis der er en seneste SIM-bytte, og i så fald skal det begrænse kundens online adgang i en bestemt periode, eller klienten fysisk autoriserer byttet. Også ved at bruge hardwaregodkendelse af en bank bør være et must for at undgå enhver hacking af en kundekonto.

Som en kunde , du kan anvende følgende teknikker for at beskytte dig selv mod et SIM-swap-angreb eller gentagne angreb (hvis du allerede er offer). Det grundlæggende formål med disse teknikker er at bryde den onde cirkel, som et offer kan stå over for, hvis han bliver under angreb ved at bruge SIM-byttemetoden.

Tjek dit lands regler

Det første skridt til at imødegå SIM-swap-angreb bør være at tjekke dit lands regler og se, hvordan din teleoperatør følger landets regler.

Tjek din operatørs procedurer for at udstede et SIM-kort

Prøv at forstå dit mobilselskabs procedurer for udstedelse af et SIM-kort korrekt, og hvis det tilbyder nogen form for kontoadministrationsportal til at administrere dit SIM-kort eller låse dit telefonnummer til et bestemt SIM-kort, hvis det er tilfældet, kan du bruge det til at beskytte dig selv.

Hvis din operatør er lidt elendig i sine procedurer, kan du få dit nummer porteret til en mere sikker operatør (hvis det er muligt). Selv nogle operatører giver en speciel kode, som du kan ringe til fra din telefon for at rapportere enhver SIM-byttehændelse.

Nogle operatører kan lette med en tilbagekaldsfunktion. Med tilbagekaldsfunktionen kan operatøren, når mobilnetværksoperatøren kontaktes for genudstedelse af SIM-kortet for et sandsynligt offer, kontakte det sandsynlige offer på telefonnummeret oplyst af den enkelte, når der opsættes en tilbagekaldsfunktion og sikre, at hvis han lovligt anmoder om en genudstedelse af SIM-kortet.

Hvis ikke, vil operatøren ikke udstede et nyt SIM-kort, og angrebet vil mislykkes. Så hvis din mobiludbyder har en tilbagekaldsfunktion, skal du bruge den til at beskytte dig mod SIM-bytteangrebet.

Nogle operatører har en tidsforsinkelse (omkring 72 timer), før en klients SIM-kort udskiftes. Tjek, om din udbyder har en sådan facilitet. Hvis det er tilfældet, skal du aktivere det på dit telefonnummer, så du kan have et tidsvindue, før en svindler lykkes med sine dårlige hensigter.

Tjek dine finansielle eller bankprocedurer

Nogle banker (eller finansielle institutter) anvender teknikker til at beskytte deres kunder mod økonomisk svindel ved at bruge SIM-swap-angreb. En sådan teknik er at bruge landets regulator-API'er til at kontrollere, om en klient for nylig har byttet sit SIM-kort, før han udfører transaktioner.

Hvis det er tilfældet, vil banken begrænse kundens transaktioner for et bestemt tidspunkt, eller hvis kunden fysisk verificerer SIM-byttet på en banks filial. Storbritannien, Australien og mange afrikanske lande (som Sydafrika, Kenya, Mozambique og Nigeria) har implementeret den nævnte teknik. Så tjek, hvad din banks garanti er mod et SIM-swap-angreb, og følg eventuelle retningslinjer fra banken for at undgå SIM-swap-angreb.

Indstil en pinkode eller adgangskode på dit SIM- eller mobilselskabs kontoadministrationsportal

I henhold til FTC-anbefalingerne er det bedre for en mobilnetværksabonnent at konfigurere en PIN-kode eller adgangskode på sit SIM-kort. For at forhindre ændringer af abonnentens telefonnummer uden abonnentens samtykke skal en abonnent også låse sit telefonnummer i operatørens administrationsportal (hvis tilgængelig). Hvis din udbyder understøtter nogen af disse, skal du sørge for at benytte funktionen for at undgå uheld i fremtiden.

Undgå at dele personlige oplysninger

Hjørnestenen i et SIM-swipe-angreb er ofrets personlige oplysninger, der kræves af mobiloperatører til genudstedelse eller portering af et telefonnummer til et nyt SIM-kort. Hvis et offers personlige oplysninger ikke er tilgængelige for en angriber, minimeres chancerne for angreb ved at bruge SIM-byttemetoden, men angriberen kan stadig købe et offers detaljer fra det sorte onlinemarked, givet at ofrets data var en del af en data brud.

Så for at drage fordel, sørg for aldrig at dele dine personlige oplysninger med folk på telefonen eller online (selvom nogen hævder, at det er vigtigt). En anden teknik, der bruges af svindlere, er at ringe til et offer fra et nummer, der ligner mobiloperatørens hjælpelinjenummer (eller en hvilken som helst regeringsafdeling som sundhedsministeriet) og forsøge at indsamle ofrets personlige oplysninger.

Så del ikke dine personlige oplysninger over telefonen, heller ikke med de personer, der hævder at være fra operatørens hjælpelinje eller offentlige myndigheder.

Undgå at bruge samme telefonnummer til følsomme konti

En bedste praksis, der kan bruges, er at bruge forskellige telefonnumre til forskellige tjenester (det vil være en byrde for nogle mennesker) eller en anden tilgang, du kan bruge, er at bruge et enkelt nummer til konti på sociale medier og derefter et andet telefonnummer til andre tjenester (som e-mail, banker osv.).

Hold dig væk fra mentaliteten om, at 'Jeg er sikker'

Når svindlerne angriber et nummer ved at bruge brute force-metoden, skyder de i naturen uden at vide, hvem målet er, og at tænke på, at jeg er sikker, da jeg ikke er en højprofileret person, kan koste dig hele dit digitale liv (du kan læs igen afsnittet om sværhedsgraden af angrebet) og kan også forårsage andre problemer.

Der kan være nogle mennesker, der måske tror, at vi ikke har noget at skjule, men det er bare en dårlig undskyldning, fordi sådanne mennesker ikke glemmer at lukke deres husdøre, når de forlader huset.

Brug fastnettelefonnumre, eSIM'er eller virtuelle telefonnumre

Når du skal bruge et telefonnummer, er det altid bedre at bruge et fastnetnummer, da det vil beskytte dig mod et SIM-swap-angreb. Hvis du også skal dele dit telefonnummer online, skal du vælge et fastnetnummer.

Desuden kan eSIM'er i nogle lande beskytte dig mod et SIM-swap-angreb, hvis eSIM'et kun udstedes efter den fysiske verifikation af kunden på en virksomheds franchise. Hvis du skal bruge et mobiltelefonnummer og dele det online, skal du vælge et virtuelt nummer som et Google Voice- eller Google Fi-nummer.

Brug en anden type verifikationsmetode

Mange tjenester tilbyder bekræftelsesmetoder udover SMS, ligesom Google tilbyder Google Authenticator for at få koder, når du logger på Google eller en hardwarenøgle, der tilbydes af YubiKey. Det vil være bedre at bruge disse alternativer til at generere en login-kode (i stedet for SMS eller opkaldsbaseret autorisation), så hvis du mister adgangen til din konto, kan du stadig være i stand til at logge ind med autentificeringsappen.

Brug en Password Manager

Brug af almindelige eller lignende adgangskoder på tværs af websteder er en stor sikkerhedsrisiko. Det vil være bedre at bruge en stærk og unik adgangskode. Hvis du er vant til at bruge almindelige eller lignende adgangskoder, kan du skifte til en adgangskodeadministrator for at undgå en katastrofe.

Hold dig væk fra mistænkelige e-mails eller beskeder

Hvis du modtager e-mails eller meddelelser (selv fra nærmeste), der ser mistænkelige ud, må du ikke åbne disse e-mails/beskeder eller klikke på et link i nogen e-mails/beskeder, før du er 100 % sikker på, at linket er sikkert, da svindlere bruger mistænkelige e-mails eller beskeder eller links i dem for at indsamle oplysninger om et sandsynligt offer og derefter fortsætte SIM-bytteangrebet.

Download heller aldrig en vedhæftet fil på dit system/enhed, før du er helt sikker på, at den vedhæftede fil er legitim. Svindlere bruger for det meste disse, mens de holder dine interesser (fra din konto på sociale medier) i deres syn, så fald ikke for det.

Brug engangskredit-/betalingskort

Du kan bruge onlinetjenester (f.eks. privatliv eller sløring) til at få engangskredit-/debetkort eller genopladelige kredit-/betalingskort for at undgå at bruge dine originale enkelt kredit-/betalingskort online for at undgå skader, der kan opstå, hvis dit originale kreditkort info bliver stjålet af svindlere ved at bruge SIM-bytteangrebet.

Brug biometrisk eller hardwarenøgleautorisation

Flere og flere tjenester skifter til biometrisk autorisation. Hvis dine konti eller tjenester understøtter biometrisk godkendelse, vil det være bedre at skifte til disse tjenester for at undgå SIM-bytte eller hackingforsøg. Hvis du ikke er tryg ved at bruge biometri, kan du bruge hardwarenøglegodkendelsen (som YubiKey).

Brug biometrisk autorisation

Brug opdaterede sikkerhedsværktøjer på dine enheder

Internettet er ikke sikkert, og en person skal bruge sikkerhedsværktøjer (såsom antivirus, firewall, annonce- eller pop-up-blokering osv.) for at holde sine data og oplysninger sikre, især fra et phishing-angreb for at indsamle de nødvendige oplysninger til at fortsætte et SIM-bytteangreb. Pas på disse browser-pop-ups, eller brug en annonce-/pop-up-blokering.

Del aldrig engangskoder, 2FA-koder eller foretag en handling, du ikke forstår.

Svindlere vil forsøge at bruge forskellige teknikker til at lokke de sandsynlige ofre. De forsøger at få OTP- og 2FA-koder fra dig for at få dine personlige oplysninger. Desuden, hvis en person beder dig om at trykke på en bestemt taltast eller udføre en handling på din telefon, skal du ikke gøre det, da du muligvis godkender en anmodning om SIM-bytte, da mange operatører kræver, at du trykker på en bestemt tast (som 1 i Indien) for at godkende en SIM-bytteoperation.

Så det er det, kære læsere; vi har prøvet vores bedste for at gennemgå emnet og håber på, at I alle er sikre mod et SIM-bytteangreb.

![[FIX] iTunes-fejl 5105 i Windows (din anmodning kan ikke behandles)](https://jf-balio.pt/img/how-tos/35/itunes-error-5105-windows.png)