WordPress

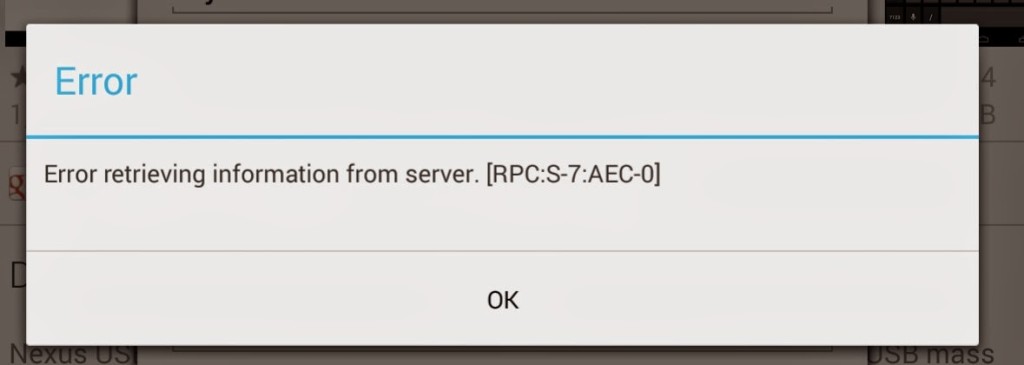

Der er fundet en sårbarhed ved kommandoindsprøjtning i den berømte personlige blogging- og website-oprettelsesadministrationsplatform: WordPress. Sårbarheden findes i Plainview Activity Monitor WordPress Plugin-komponenten, og den er tildelt en CVE-identifikator for CVE-2018-15877.

Den sårbarhed ved kommandoindsprøjtning, der findes i Plainview Activity Monitor-plugin til WordPress, gør det i alvorlig risiko for, at en fjernangriber udfører kommandoer på et hacket system langt væk. De ondsindede injicerede kommandoer smider uegnede data i strømmen af tjenesten, især gennem IP-parameteren og i de aktiviteter_overview.php.

Denne sårbarhed ved kommandainjektion i den nævnte komponent kan ikke fjernudnyttes alene. Desværre lider det samme komponent-plugin på WordPress under to andre sårbarheder: en CSRF-angrebssårbarhed og en reflekteret cross-site-scripting-sårbarhed. Når alle tre af disse sårbarheder arbejder hånd i hånd for at blive udnyttet sammen, er en angriber i stand til at udføre kommandoer eksternt på en anden brugers system, hvilket giver unødig og uautoriseret adgang til brugerens private data.

Ifølge de undersøgte detaljer frigivet af WordPress blev sårbarheden først opdaget den 25thaugust i år. Der blev anmodet om et CVE-identifikationsmærke samme dag, og derefter blev sårbarheden rapporteret til WordPress den følgende dag som en del af en obligatorisk leverandørs meddelelse. WordPress var hurtig på benene for at frigive en ny version til komponent-plug-in, version 20180826. Denne nye version forventes at løse den sårbarhed, der blev fundet at eksistere i versioner 20161228 og ældre af Plainview Activity Monitor plugin.

Denne sårbarhed blev grundigt diskuteret og beskrevet i et indlæg om GitHub hvor der også tilvejebringes et bevis på koncept for den potentielt korrelerede udnyttelse. For at mindske de risici, opfordres WordPress-brugere til at opdatere deres systemer til, at den nyeste version af Plainview Activity Monitor-plugin er i brug på deres systemer.

Mærker WordPress

![[FAST] Vi kunne ikke gennemføre installationen, fordi en opdatering lukkede ned på Windows 10](https://jf-balio.pt/img/how-tos/16/we-could-not-complete-install-because-an-update-was-shutting-down-windows-10.png)