Linux-kerne er en af de mest almindelige kerner, der findes underliggende operativsystemer. Dens seneste udgivne version er 4.18.5, og dens seneste forhåndsvisning er af 4.19-rc2-versionen. Med de to versioner, der skinner under søgelyset, er der kommet nyheder om, at i kernens version 4.20 vil udviklerne fjerne Speck-sikkerhedsalgoritmen designet af NSA, som tidligere var ansat i kernen. Dette kommer efter nyheder om, at Den Internationale Standardiseringsorganisation afviser algoritmen på et møde

Når det kommer til at opbygge større og bedre enheder, især enheder designet til at imødekomme alle behov under en enkelt hætte, bliver enhedssikkerhed og kryptering af største vigtighed. I forbindelse med operativsystemer betyder det, at kernekerne skal gøres uigennemtrængelige og ikke kan kompromitteres, så alt, der er bygget oven på kernen, holdes sikkert og stabilt.

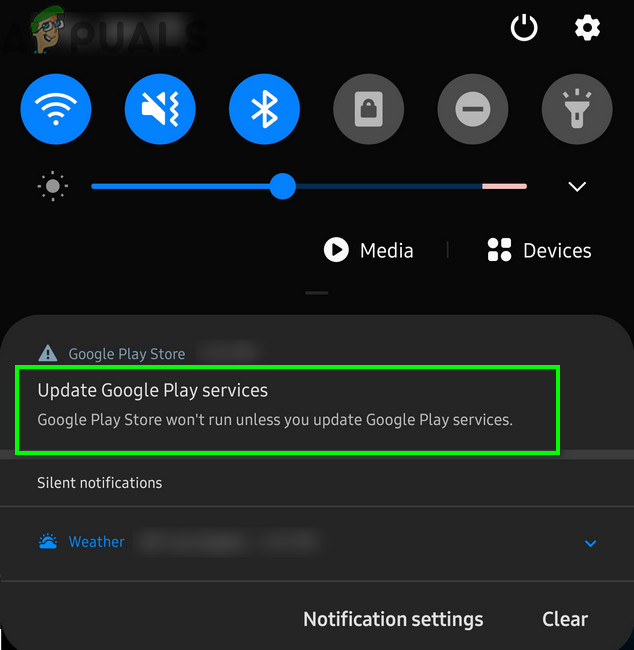

Til dette formål, selvom sikkerhedsanalytikere længe har haft forbehold over for Simon og Speck-kryptografiske algoritmer udviklet af NSA, valgte Google at anvende Speck i virksomhedens Android Go-enheder. Disse enheder havde ikke AES-kryptering, som har tendens til at komme med ARMv8-chips. Enheden kom i stedet med ARMv7-chippen, hvilket betød, at den havde brug for endnu et lag med ekstra beskyttelse på grund af manglen på AES-instruktionsdefinitioner. Denne sikkerhedsmekanisme blev først introduceret i Googles produkter i Linux-kerneversion 4.17.

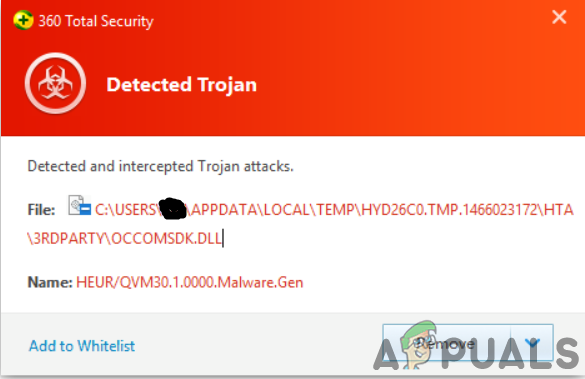

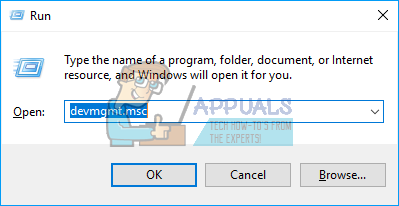

Årsagen til, at Speck anses for at være en upålidelig sikkerhedsalgoritme, er, at det ikke svarede på bestemte design- og proceduremæssige spørgsmål før ISO. Ud over dette har NSA en langvarig historie med at udvikle kontrollerbare eller gennemtrængelige algoritmer til sikkerhed, som NSA kan udnytte eller bruge i sin egen interesse til at modtage information i bagenden. Speck forventes at blive fjernet fra Linux-kernen v4.20. Det forventes at forblive i tidligere versioner inklusive v4.17, v4.18 og v4.19.

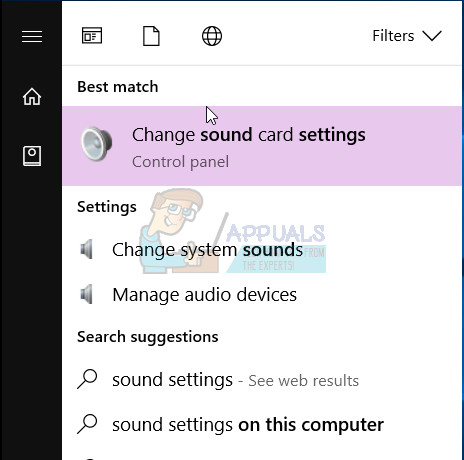

Google har længe arbejdet med XChaCha algoritme, der bruger den som standardkryptering på dens lavere enheder. Google brugte også ChaCha til sin krombrowser i tilfælde af, at den lokale enhed ikke understøtter AES-kryptoacceleratorer. Denne sikkerhedsalgoritme anses for at være hurtigere, mere sikker og langt bedre kendt end Speck. Dette får en til at undre sig over, hvorfor Google ikke begyndte at anvende XChaCha-algoritmerne i alle sine produkter. Google forventes nu at bruge og tilpasse XChaCha-algoritmen til sin egen udvikling kaldet HPolyC.

Mærker Linux