Hackers påståede beskrivelse

I år har vi set en masse aktivisme på brugerdata og privatlivets fred. Facebook-fiaskoen skete også sammen med masser af malware og zero-day angreb, som havde en meget stor indflydelse i det globale cybersikkerhedsrum. Dette viser, hvor sårbare data er, og hvor skadelige de kan være, hvis de falder i de forkerte hænder.

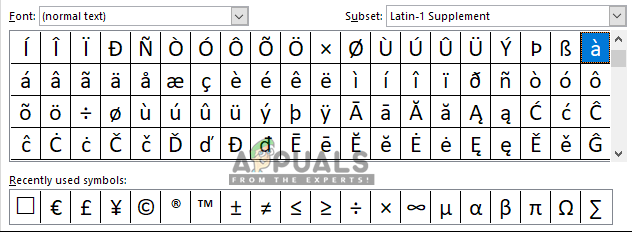

En af de mest almindelige måder at beskytte personlige data er at bruge krypterede lagerenheder. Men forskere Carlo Meijer og Bernard van Gastel fra Radboud Universitetet var i stand til at finde sårbarheder i kryptering af SSD'er leveret af producenter. De testede for sårbarheder i Crucial MX100, MX200 og MX300 Solid State-drev. Til Samsung brugte de EVO 840, EVO 850, T3 og T4 Solid State-drev.

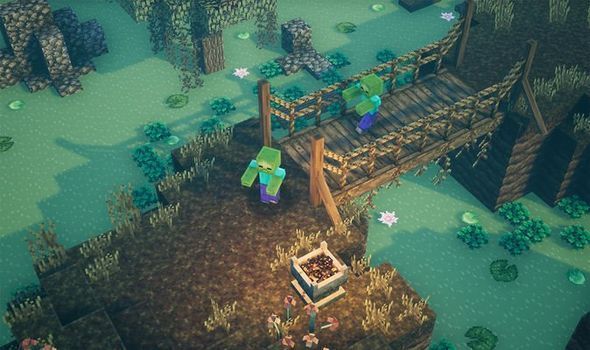

Sårbarheder i testede drev Kilde - TheHackerNews

Ovenstående diagram viser de testede sårbarheder, kryds viser det testede drev bestået, men korset indebærer en sårbarhed. Angriberen kan også bruge JTAG-fejlfindingsgrænsefladen til at ændre adgangskodevalideringsrutinen i RAM og omgå dekrypteringen. Selvom drev med deaktiverede JTAG-porte ikke vil være sårbare, som det er tilfældet med Crucial MX300.

Begge Samsung EVO-drev viser sårbarheder i ATA-sikkerhed. Men EVO 840 viser yderligere sårbarhed i slidudjævningsfunktionen. ATA-sikkerhed gør drevet hurtigere, når det krypteres af controlleren, men låste data kan låses op med en kompromitteret firmware.

Slidniveau kan være nyttigt

Slidudjævning bruges til at forlænge en SSDs levetid. Flash-controllere på drev bruger en algoritme til at bestemme, i hvilke blokdata der skal lagres, hvilket reducerer slid på specifikke blokke på SSD'en. Men som ethvert drev slettes data ikke fuldstændigt, før de overskrives, så den ubeskyttede variant af DEK (disk krypteringsnøgle) kan stadig hentes.

Både Samsung og Crucial blev underrettet, inden forskerne blev offentliggjort med deres fund. Crucial udgav en firmwareopdatering for at løse disse problemer. Selv Samsung skubbede opdateringer i deres bærbare T4- og T5 SSD'er, men til EVO-drevne anbefalede de Samsungs egen softwarekrypteringsapp.

BitLocker-problemet

Kryptering på hardwareniveau har aldrig været meget pålidelig. Især dem, der kommer fra producenter, da nogle af dem efterlader forsætlige bagdøre til datagendannelse. Kryptering på softwareniveau er langt mere pålidelig, mere fra de gratis softwarevirksomheder, hvor deres kildekoder er offentlige.

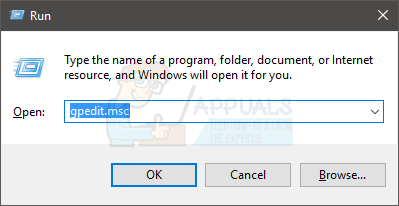

Når vi taler om software, er BitLocker en krypteringssoftware med fuld disk, der tilbydes af Windows. Selvom forskerne viser, at det er meget upålideligt. Den bruger som standard den hardwarekryptering, der findes på drevne, og dermed forbliver sårbarhederne. Forskerne siger “ BitLocker, krypteringssoftwaren, der er indbygget i Microsoft Windows, kan foretage denne form for skift til hardwarekryptering, men tilbyder de berørte diske ingen effektiv beskyttelse i disse tilfælde. Softwarekryptering indbygget i andre operativsystemer (såsom macOS, iOS, Android og Linux) ser ud til at være upåvirket, hvis den ikke udfører denne switch. ”Dette kan løses ved at tvinge softwarekryptering til BitLocker.

Du kan læse kildeartiklen og detaljeret forskning her .